Jak zadbać o bezpieczeństwo w sieci? Skuteczne strategie dla firm

Spis treści

W dobie cyfrowej transformacji, bezpieczeństwo sieci staje się priorytetem dla każdej firmy, niezależnie od jej wielkości. Zabezpieczenie infrastruktury, takiej jak sieć lokalna LAN, to pierwszy krok w walce z cyberzagrożeniami. W artykule przedstawiamy skuteczne strategie, które pomogą firmom chronić dane i zapewnić ciągłość działania. Dowiedz się, jak podnieść poziom bezpieczeństwa i zyskać przewagę nad potencjalnymi zagrożeniami.

Ocena ryzyka i identyfikacja zagrożeń

Ocena ryzyka jest kluczowym elementem zarządzania bezpieczeństwem IT, ponieważ pozwala firmom zrozumieć potencjalne słabości w ich systemach. Proces ten polega na identyfikacji i analizie zagrożeń, które mogą wpłynąć na bezpieczeństwo sieci komputerowej. Kluczowe jest zastosowanie odpowiednich narzędzi i metod, aby skutecznie ocenić ryzyko i zapobiec możliwym incydentom.

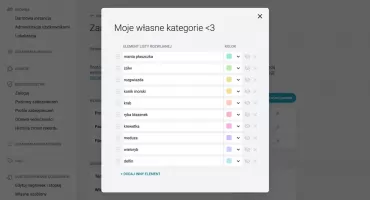

Identyfikacja zagrożeń to kolejny istotny krok w procesie zabezpieczania infrastruktury IT. Regularne przeglądanie i aktualizowanie listy potencjalnych zagrożeń, które mogą wpłynąć na funkcjonowanie sieci, jest niezbędne. Dzięki temu firmy mogą lepiej przygotować się na potencjalne ataki i minimalizować ryzyko związane z cyberzagrożeniami.

Rozumienie, czym jest bezpieczeństwo w sieć lokalna LAN, jest niezbędne do skutecznego zarządzania zagrożeniami. Firmy muszą być świadome, że zagrożenia mogą pochodzić zarówno z zewnątrz, jak i z wewnątrz organizacji. Opracowanie strategii, które uwzględniają te różnorodne źródła, pomoże w budowaniu solidnej ochrony przed atakami.

Regularna ocena ryzyka i identyfikacja zagrożeń powinny być integralną częścią polityki bezpieczeństwa każdej firmy. Dzięki systematycznym audytom i monitorowaniu, można zyskać pewność, że stosowane środki bezpieczeństwa są efektywne. W ten sposób organizacje mogą nie tylko chronić swoje dane, ale również zapewnić ciągłość działania w obliczu dynamicznie zmieniającego się krajobrazu cyfrowych zagrożeń.

Implementacja silnych zabezpieczeń sieciowych

Implementacja solidnych zabezpieczeń sieciowych jest kluczowym elementem ochrony korporacyjnej infrastruktury przed zagrożeniami cybernetycznymi. Wdrożenie zaawansowanych technologii, takich jak zapory sieciowe i systemy detekcji włamań, może znacząco podnieść poziom bezpieczeństwa w sieci dla organizacji. Regularne aktualizacje oprogramowania oraz stosowanie sprawdzonych protokołów komunikacyjnych to dodatkowe kroki, które mogą zwiększyć skuteczność zabezpieczeń sieciowych.

W celu zwiększenia skuteczności zabezpieczeń, firmy powinny rozważyć wdrożenie wielowarstwowej ochrony. Polega to na zastosowaniu różnych narzędzi i technologii, które razem tworzą spójną strategię obrony przed atakami. Segmentacja sieci oraz szyfrowanie danych są przykładami technik, które mogą znacznie utrudnić nieautoryzowany dostęp do zasobów firmy.

Nie mniej istotne jest szkolenie pracowników w zakresie najlepszych praktyk dotyczących bezpieczeństwa IT. Pracownicy są często najsłabszym ogniwem w zabezpieczeniach sieciowych, dlatego edukacja w tym zakresie powinna być priorytetem dla każdej firmy. Dzięki regularnym szkoleniom można zminimalizować ryzyko wystąpienia ataków socjotechnicznych, które są częstą przyczyną naruszeń bezpieczeństwa.

Podsumowując, implementacja solidnych zabezpieczeń sieciowych wymaga podejścia holistycznego, które obejmuje zarówno technologie, jak i ludzi. Proaktywne monitorowanie sieci oraz szybkie reagowanie na incydenty mogą znacząco przyczynić się do ochrony danych i zasobów firmy. Współczesne zagrożenia w sieci wymagają nieustannego dostosowywania strategii, aby sprostać dynamicznie zmieniającemu się środowisku cyfrowemu.

Szkolenie pracowników w zakresie cyberbezpieczeństwa

Szkolenie pracowników w zakresie cyberbezpieczeństwa to kluczowy element ochrony przed zagrożeniami cyfrowymi. Wiedza na temat rodzajów zagrożeń w sieci umożliwia identyfikowanie potencjalnych ataków i podejmowanie odpowiednich działań zapobiegawczych. Regularne kursy edukacyjne pomagają pracownikom zrozumieć, jak ich codzienne działania mogą wpływać na ogólny poziom bezpieczeństwa firmy.

Jednym z głównych celów szkoleń jest zwiększenie świadomości pracowników na temat ryzyka związanego z nieautoryzowanym dostępem do danych. Edukacja w tym zakresie obejmuje nie tylko teoretyczną wiedzę, ale także praktyczne zastosowanie narzędzi do ochrony informacji. Dzięki temu pracownicy są lepiej przygotowani do reagowania na różne scenariusze zagrożeń.

Efektywne szkolenia powinny być zintegrowane z polityką bezpieczeństwa firmy i regularnie aktualizowane, aby odzwierciedlały zmieniający się krajobraz zagrożeń cyfrowych. Właściwie przeszkoleni pracownicy są mniej podatni na ataki socjotechniczne, które stanowią częstą metodę wykorzystywaną przez cyberprzestępców. Inwestowanie w rozwój umiejętności pracowników to inwestycja w bezpieczeństwo całej organizacji.

Monitorowanie i reagowanie na incydenty

Monitorowanie i reagowanie na incydenty stanowią kluczowe aspekty skutecznego zarządzania bezpieczeństwem w firmie. Nowoczesne systemy monitoringu umożliwiają bieżące śledzenie aktywności w sieci i identyfikowanie nietypowych zachowań, które mogą wskazywać na potencjalne zagrożenia. Szybka reakcja na wykryte incydenty pozwala zminimalizować ich wpływ na operacje biznesowe i chronić wrażliwe dane przed nieautoryzowanym dostępem.

Ważnym elementem skutecznego monitorowania jest wdrożenie narzędzi umożliwiających analizę logów i ruchu sieciowego w czasie rzeczywistym. Takie podejście umożliwia wczesne wykrywanie zagrożeń oraz podjęcie działań zapobiegawczych zanim incydent przerodzi się w poważny problem. Równie istotne jest posiadanie wykwalifikowanego zespołu, który potrafi szybko i skutecznie reagować na wszelkie nieprawidłowości.

Reagowanie na incydenty obejmuje również proces analizy przyczyn i wdrażania środków zapobiegawczych, aby uniknąć podobnych sytuacji w przyszłości. Kluczowe jest posiadanie przez każdą firmę jasno zdefiniowanych procedur postępowania w przypadku wykrycia zagrożeń w sieci. Regularne testowanie i aktualizowanie tych procedur zwiększa odporność organizacji na przyszłe incydenty i pozwala utrzymać wysoki poziom bezpieczeństwa.

Regularne aktualizacje i audyty systemów

Regularne aktualizacje systemów stanowią kluczowy element zapewnienia bezpieczeństwa sieciowego. Umożliwiają eliminację znanych luk w oprogramowaniu, które mogłyby zostać wykorzystane przez cyberprzestępców. Dbałość o aktualność systemów zwiększa odporność firmy na potencjalne zagrożenia i chroni przed nieautoryzowanym dostępem.

Audyt systemów IT pozwala na dokładne zrozumienie obecnego stanu zabezpieczeń oraz na identyfikację obszarów wymagających poprawy. Proces ten obejmuje przegląd konfiguracji, polityk bezpieczeństwa oraz praktyk zarządzania, co umożliwia wykrycie ewentualnych nieprawidłowości. Profesjonalną ofertę zabezpieczeń systemów IT dla Twojej firmy znajdziesz na stronie: https://www.upgreat.pl/.

Integracja regularnych aktualizacji z audytami systemów tworzy spójną strategię ochrony przed zagrożeniami cyfrowymi. Dzięki takiemu podejściu, firmy mogą nie tylko reagować na bieżące incydenty, ale także proaktywnie zapobiegać przyszłym problemom. Zapewnienie ciągłości działania i ochrony danych biznesowych staje się możliwe dzięki systematycznej ocenie i usprawnianiu strategii bezpieczeństwa.

Podsumowanie

Zabezpieczenie sieci w firmie to złożony proces, który wymaga nie tylko wdrożenia nowoczesnych technologii, ale także stałego monitorowania i edukacji pracowników. Inwestowanie w skuteczne strategie ochrony danych to nie tylko ochrona przed cyberzagrożeniami, ale także budowanie zaufania klientów i partnerów biznesowych. Zachęcamy do dalszego zgłębiania tematu, aby lepiej zrozumieć, jak dynamicznie zmieniający się krajobraz cyfrowy wpływa na bezpieczeństwo organizacji. Pamiętaj, że każda firma, niezależnie od jej wielkości, może stać się celem ataku, dlatego warto być przygotowanym na różne scenariusze. Świadomość zagrożeń i proaktywne podejście do ochrony to klucz do sukcesu w dzisiejszym świecie cyfrowym. Odkryj więcej na temat zaawansowanych narzędzi i metod, które mogą pomóc w zabezpieczeniu Twojej sieci.

Obserwuj nas na  Google News

Google News

Chcesz być na bieżąco z wieściami z naszego portalu? Obserwuj nas na Google News!

Komentarze opinie

Podziel się swoją opinią

Twoje zdanie jest ważne jednak nie może ranić innych osób lub grup.

Wideo jaw.pl

- 30/05 Pożar... pali się. Jak się zachować kiedy płonie nasz dom?

- 30/05 O Bogu Trójjedynym we współczesnym świecie

- 30/05 Klub To i Owo – Koncert piosenki kabaretowej, czyli po co człowiekowi piosenka?

- 30/05 U Stanisława Bigaja na razie bez małych bocianów. Urodziły się za to inne zwierzęta

- 30/05 XVIII Motoserce Jaworzno – znowu się powiodło

- 30/05 Wyciek gazu przy ulicy Młyńskiej w Jaworznie. Ewakuowano 18 osób

- 30/05 Blog: Zielony Ład jako demon, czyli bunt bez alternatywy

- 30/05 Letni Festiwal Rocka po raz dziesiąty w Jaworznie. Organizatorzy czekają za zgłoszenia zespołów

- 30/05 Jaworzno mało znane – Gdzie się podział drwal?

- 30/05 Dzień kibica na stadionie Victorii Jaworzno już dzisiaj

- 30/05 Niedziele handlowe w 2026 roku. Czy 31 maja to niedziela handlowa?

- 30/05 Oczywista Nieoczywistość – Zofie…

- 30/05 Miało być supernowoczesne centrum kryzysowe i schron. Ważna inwestycja w Jaworznie anulowana!

- 29/05 Wiosna na działkach w Jaworznie. Co słychać u działkowców?

- 29/05 Jaworzno sprzedaje ponad 5,9 ha terenów inwestycyjnych w Jeleniu. Cena wywoławcza przekracza 7,2 mln zł

- 29/05 Finał IV Jaworznickiej Dziecięcej Ligi Mistrzów w piłce nożnej juz w czerwcu

- 29/05 14. emerytura 2026. Tyle mogą dostać seniorzy. Nie wszyscy otrzymają pełną kwotę

- 29/05 Motoserce ponownie w Jaworznie. Motocykle, koncerty i pomoc potrzebującym

- 29/05 Dzieci przejęły stery w ZUS Zabrze! Wyjątkowa akcja na Dzień Dziecka

- 29/05 Przydatna aplikacja Taurona. Łatwiej dobrać grupę taryfową dla domu

Komentarze